5款PDF閱讀器 App 遭植入惡意木馬!竊Android 網銀個資與金錢

(圖/Pixabay)

(圖/Pixabay)

惡名昭彰的銀行金融木馬 Anatsa 軟體,以偽裝成提供PDF 閱讀器工具應用類型的App,共計有五款,近期再度現蹤於Google Play商店平台,被資安公司 ThreaFabric 揪出。

ThreaFabric 表示,從今年三月以來至今年六月,持續偵測到有五款免費下載的App,遭植入感染Anatsa 銀行木馬,於 Google Play 平台流竄。藉由包裝成正常合法的「PDF閱讀器」工具App,成功繞過Google官方的安全審查上架,以吸引不知情的用戶下載。

請繼續往下閱讀...

一旦下載並安裝於手機裝置,之後會再以需更新版本為由,於向用戶發送的附加文件檔案中,夾帶暗藏有Anatsa 銀行木馬惡意程式,使得手機裝置遭惡意程式感染入侵。

日後,當受駭者於手機裝置上登錄網路銀行時,就會跳出一個假冒該網銀的登入頁面,向用戶要求需授予存取裝置的相關權限,並從遠端透過側錄鍵盤竊取受駭者的網路銀行帳號密碼、憑證、消費支付與可用額度等隱私個資。然後,再利用這些非法取得的個資,發起另一波網路詐騙的交易活動,暗中從受駭者的網銀帳戶盜取金錢,再轉換成加密貨幣,從中獲取不法利益。

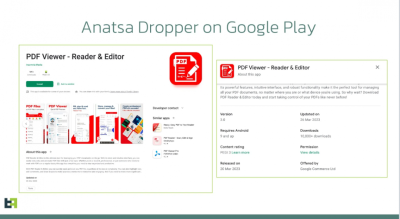

假冒PDF閱讀器App於Google Paly 商店現蹤,被資安業者揪出。(圖翻攝 ThreaFabric)

假冒PDF閱讀器App於Google Paly 商店現蹤,被資安業者揪出。(圖翻攝 ThreaFabric)

經ThreaFabric向Google 官方舉報後,目前被揪出的五款假冒PDF閱讀器App,均已被強制下架。

這波偵測發現的五款App 名稱,列出如下:

PDF Reader - Edit & View PDF(lsstudio.pdfreader.powerfultool.allinonepdf.goodpdftools)

PDF Reader & Editor(com.proderstarler.pdfsignature)

PDF Reader & Editor(moh.filemanagerrespdf)

All Document Reader & Editor (com.mikijaki.documents.pdfreader.xlsx.csv.ppt.docs)

All Document Reader and Viewer (com.muchlensoka.pdfcreator)

ThreaFabric 分析指出,目前偵測發現這波受影響的國家包括有:美國、英國、德國、奧地利和瑞士等地,均以鎖定Andrid裝置為主要攻擊目標。

提醒安卓手機用戶,若之前曾經下載過上述的五款App,務必盡快從手機上刪除。此外,類似的惡意攻擊手法很有可能日後又會故計重施,為避留意免個資遭不當竊取盜用的資安威脅,建議可幫手機安裝偵測掃描惡意程式功能的防毒軟體。另,安裝下載第三方應用軟體時,務必提高警覺,若該App要求需授予裝置權限有不合理的情況時,更需謹慎檢視,寧可不下載使用該App,也不要輕易開放存取裝置個資權限。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:5款PDF閱讀器 App 遭植入惡意木馬!竊Android 網銀個資與金錢

地址:https://www.twnewsletter.com/article/8062.html